在实时语音聊天室和多人连麦直播等互动场景中,“炸房”是指恶意用户通过非法手段加入频道并扰乱房间秩序的行为。这类行为常见于语音聊天室、多人连麦直播等场景,会导致噪音干扰、违规内容传播、正常用户体验受损,甚至严重破坏房间秩序和业务安全。本文将讲清楚什么是炸房、为什么会发生、它带来哪些影响,以及声网在实时互动场景中如何系统性预防和应对炸房问题。

一. 什么是炸房?

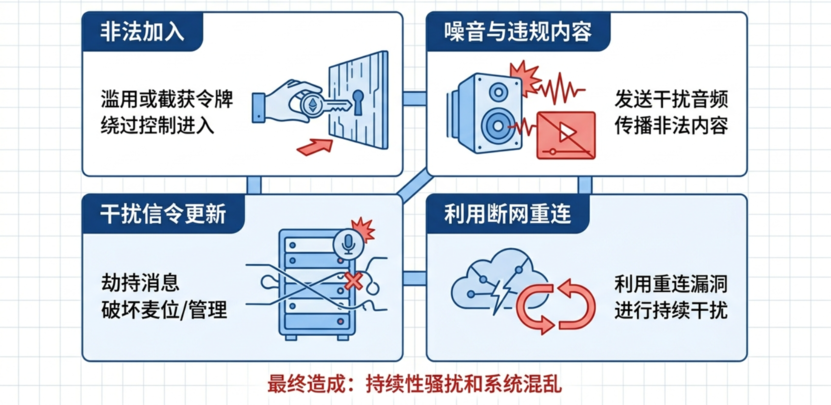

很多产品把炸房理解为“有人捣乱”“有人开麦放歌”,但从工程视角看,炸房更像一次针对实时互动系统的“入侵 + 放大攻击”:

- 入侵:攻击者绕过正常业务流程进入频道(例如截获/滥用 Token)。

- 放大:进入后利用实时互动的传播性与房间机制(上麦、换麦位、连麦、重连等)扩大破坏面。

- 持续:反复加入、反复上麦、换号换端,造成长期骚扰。

声网对炸房的描述非常典型:恶意用户可能截获 Token 非法加入或利用 Token 有效期过长反复加入;也可能制造噪音/发送违规音视频内容;甚至通过劫持应用服务器下发的信令消息扰乱麦位更新与房间管理;还可能在网络中断重连时趁乱加入。

二. 炸房通常发生在什么场景?

炸房高发的场景,往往具备相同特征:进入门槛低、用户流动快、管理动作频繁、实时传播强。最典型的包括:

1. 语音聊天室(Voice Room / 语聊房)

- 用户自由进出、自由上麦

- 房间往往长期在线、房主/管理员精力有限

这类场景如果只做弱鉴权(甚至不做 Token),就等于把“房门钥匙”放在门口。

2. 多人连麦直播(Co-host / 连麦)

- 主播与观众实时互动、上下麦频繁

- “观众→连麦者→下麦→再连麦”的状态切换多

一旦发流权限控制没有做细,攻击者更容易“抢麦/占麦/刷麦位”,对直播破坏极强。

3. K 歌房 / 游戏语音房 / 社交音频派对

- 强互动、强沉浸,对噪音与违规内容非常敏感

- 用户更在意“秩序”和“氛围”,一次炸房就足以劝退一批用户

三. 为什么会发生炸房?

根因 1:缺乏有效的鉴权机制(“谁都能进”)

如果未启用 Token 鉴权,攻击者只要知道频道名/房间号,就可能尝试加入。声网明确强调:为保证通信安全,应使用 Token 鉴权,开启后可确保只有授权用户才能加入,并能控制发流权限。

这背后的本质是:

- RTC 的 joinChannel 是高频调用点

- 一旦加入入口不做身份校验,后续所有治理都会变成“追着打地鼠”

根因 2:Token 管理不当(“钥匙借出去不收回”)

即使启用了 Token,如果 Token 的生命周期设计不合理,也会出现两类典型问题:

(1)Token 有效期过长,攻击窗口被拉大

声网文档提到生成 Token 时可通过 tokenExpirationInSeconds 与 privilegeExpirationInSeconds 设置 Token 与权限有效期,并建议在满足业务的前提下尽量缩短有效期;同时给出一个重要上限:Token 默认及最长有效时间为 24 小时。

(2)Token 不更新/更新不及时,重连时更容易被钻空子

当 Token 即将失效,SDK 会触发 onTokenPrivilegeWillExpire 回调,应用应在服务端生成新 Token,并调用renewToken 更新到 SDK。

如果你不做续期:

- 正常用户可能因为 Token 过期掉线

- 恶意用户可能利用“重连混乱期”趁机加入或反复尝试(尤其在高并发房间)

根因 3:信令链路不安全(“麦位/房管指令被篡改”)

炸房不一定只靠“开麦吵闹”。更麻烦的是信令层攻击:

- 攻击者劫持应用服务器向客户端下发的信令消息

- 干扰麦位更新、房间管理、禁言/踢人等秩序能力

工程上常见的坑包括:

- 关键房管动作只在客户端做校验(可被篡改)

- 信令消息无签名/无时效/可重放

- 房间状态在多端之间缺乏权威源(导致“谁都像管理员”)

根因 4:网络中断与重连机制的安全漏洞(“混乱期最危险”)

实时互动必然面对网络波动。炸房经常利用这一点:

- 正常用户断线重连时,房间状态短时间内不一致

- 如果重连缺乏二次鉴权/权限校验,攻击者更容易“趁乱混入”

四. 炸房会有什么影响?

炸房造成的损失,往往远大于“用户吵闹几分钟”。

1. 房间秩序被破坏,核心互动链路中断

用户无法正常聊天、主持无法控场、连麦逻辑被扰乱——这会直接击穿产品的核心价值。

2. 用户体验显著下降,留存和付费都会受损

语聊/直播的体验高度依赖“氛围”。噪音、辱骂、违规内容一旦出现,用户会用最快速度离开,并且很难再回来。

3. 品牌形象与信任受损

外部攻击往往会被用户归因到平台:“平台不安全”“房管形同虚设”……这类评价对社交/内容产品是致命的。

4. 运营与审核成本飙升

你需要更密集的人工巡检、更多封禁工单、更频繁的申诉处理,甚至要引入更昂贵的内容风控能力。

5. 合规与安全风险上升

一些“炸房”会携带明显违规内容(辱骂、骚扰、低俗、涉政等),这会引入额外的合规压力。现实世界里,类似“在线会议/课堂被劫持”的事件曾被官方机构公开提醒与警示。

五. 声网怎么应对:一套“预防优先 + 处置闭环”的组合拳

声网的最佳实践可以总结为两层:

- 第一层:预防。让非法用户进不来、上不了麦、发不了流

- 第二层:处置。一旦发生,能快速定位、止损、清场

下面按“可落地”的工程动作讲清楚。

1. 预防方案:把炸房挡在门外

声网建议至少采取两种预防措施:Token 鉴权 + 连麦鉴权(发流鉴权)。

1)启用 Token 鉴权:先把“房门钥匙”管起来

Token 鉴权解决两个核心问题:

- 只有授权用户才能加入频道

- 可以控制用户是否有发流权限

落地要点有三条:

要点 A:合理设置 Token 与权限有效期

声网通过以下参数设置并尽量缩短有效期:

tokenExpirationInSeconds:Token 有效期(Token 默认及最长有效时间为 24 小时)privilegeExpirationInSeconds:权限有效期,过期后用户会被移出频道,非法用户无法反复登录

要点 B:定期更新 Token(续期机制必须有)

- Token 即将失效时,SDK 会回调

onTokenPrivilegeWillExpire,此时应从服务端生成新 Token,并调用renewToken更新。 - 同时建议:

tokenExpirationInSeconds与privilegeExpirationInSeconds的有效期设为一致,以减少边界问题。

要点 C:防止 App ID / 证书泄露(根源安全)

- 启用 Token 后仍需防泄露:建议把 App ID 与证书存放在服务端,不对外公开;如疑似泄密,及时更换证书,并选择低峰期切换以降低大规模登录失败风险。

2)启用连麦鉴权:把“发言权/发流权”单独上锁

很多炸房的破坏力,来自“能上麦、能发流”。连麦鉴权做的就是:把发流权限从“加入频道”里拆出来单独管控,尤其适合观众频繁上下麦的场景。

声网的推荐逻辑是:在生成 Token 时通过 role 区分权限:

- 观众:

kRoleSubscriber(不具备发流权限) - 主播/连麦者:

kRolePublisher(具备发流权限)

一个典型的“观众上麦”流程:

- 观众入房:拿

kRoleSubscriber的 Token 加入频道 - 观众要上麦:服务端再签发

kRolePublisher的 Token - 客户端

renewToken更新 Token - 客户端

setClientRole切换成主播/连麦角色

这套流程的意义在于:

- 攻击者即使混入房间,也默认是观众,破坏力被压到最低

- 发流权成为可控、可追踪、可回收的“短权限”

3)补充建议:谨慎使用“通配 Token”(尤其是 uid=0)

如果你的业务为了“快速切换/快速加入”使用通配 Token,需要格外小心。声网在通配 Token 的注意事项中明确建议:为避免 Token 泄露导致炸房捣乱,应让使用通配 Token 的用户角色设为观众、权限设为接收流(订阅)。

2. 处理方案:炸房发生后,如何快速止损与清场

即使预防做足,也建议准备“处置闭环”。声网给出了非常清晰的处理路径:先定位非法用户,再采取止损动作。

1)定位非法用户:用服务端“在线用户列表”对账

在 App 服务端定期调用 RESTful API 查询声网服务端的在线频道用户列表,并与业务服务端维护的用户列表比对,从而找到非法用户。

你可以把这一步理解为“对账”:

- 你的业务系统知道“谁应该在房间里”

- 声网服务端返回“此刻谁真的在房间里”

- 差集 = 异常/非法用户候选

(文档也提醒了接口调用频率上限与超限处理方式,需要按限制设计轮询策略。)

相关接口在文档中给出,便于工程侧直接接入(此处仅作为示例说明):

GET http://api.sd-rtn.com/dev/v1/channel/user/{appid}/{channelName}/{hosts_only}(接口含义、频率限制等细节以官方文档为准。)

2)止损:先让他“发不出来”(禁言/降权)

当非法用户正在上麦传播不良内容,声网建议的止损方式非常直接:

- 让其客户端调用

muteLocalAudioStream(true)取消发布音频流 - 或更彻底地调用

setClientRole将用户角色降为观众,从而取消发流权限(音频/视频一起停)

工程建议(更贴近实战):

- 先降权、后清退:先把破坏力压住,再做踢人/封禁,避免对方在你踢人前继续输出违规内容

- 结合你的业务信令:由服务端下发“强制降权/强制静音”指令,并做好幂等(重复执行不会出错)

3)清场:踢出频道 + 封禁策略(按 uid / cname 精准打击)

如果非法用户反复出现,声网给出“踢人规则(kicking-rule)”的服务端方案:在请求中设置 privileges 为 join_channel,并结合 cname 与 uid 把人踢出。

POST http://api.sd-rtn.com/dev/v1/kicking-rule声网还给出了三种典型封禁粒度:

- 只填

cname:任何人都无法登录该频道(适合紧急“封房”止血) - 只填

uid:该 uid 无法登录任何频道(适合“全站封号”) - 同时填

cname+uid:该 uid 无法登录指定频道(适合“定向封禁”)

结语

炸房真正有效的治理路线永远是:

- 入口强鉴权(Token)

- 权限可回收(连麦鉴权/发流分离)

- 链路可校验(信令安全)

- 异常可定位(在线对账)

- 处置可闭环(降权/踢人/封禁)

把这些能力做到位,炸房就会从“偶发灾难”变成“可控事件”。

首页

首页